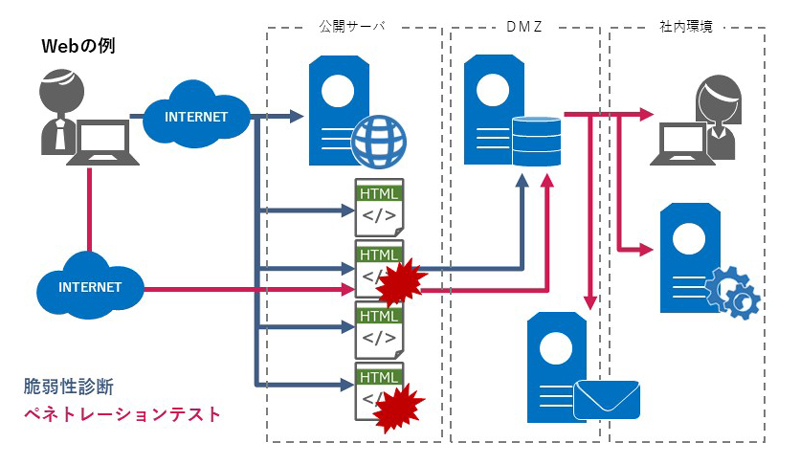

事前の綿密な調査により特定した「システム内でより弱い(脆弱な)個所」を起点にシナリオベースの疑似攻撃を仕掛け、システムの堅牢性を確認する検査です。実際の攻撃を体験することで、効果的な防御方法(システム・運用方法)の構築が可能となり、万一攻撃者にシステムへ侵入された場合の被害を最小化できます。

サイバー保険付帯 | 詳細を見るペネトレーション(侵入)の定義

1. 認可されていない領域へのアクセス

2. 管理者/一般ユーザのアカウントによるOS・ミドルウェア等へのログイン

3. 一般ユーザアカウントによる管理者権限への権限昇格

4. 認証を回避してのOSコマンド実行/対象内の情報窃取

ペネトレーションテストでは、検出された脆弱性を利用し、上記の定義に示す「侵入の可能性がある攻撃」を実施します。ただし、対象システムに対して、サービスダウン・妨害などの影響が懸念される攻撃は、ご希望がない限り実施いたしません。例えば、管理アカウントのロックアウトが懸念される総当り攻撃や、ネットワークへの影響が懸念されるARP偽装による中間者攻撃については、協議の上、実施を調整します。

セキュリティ専門家が、攻撃者の目線で組織・企業のシステム(ITインフラおよびアプリケーション)の脅威を想定し、攻撃ポイント(アタックサーフェス)に対して、複数の攻撃経路・方法(アタックベクタ)で構成した「攻撃シナリオ」に沿った攻撃~侵入を行います。テストは固定された期間(タイムボックス)で実施します。ペネトレーションテストのゴールは、実際のサイバー攻撃へ、組織・企業のとっている対策の有効性を確認すること、問題が悪用された場合にどこまで被害が拡大するかを確認・検証することです。

| 脆弱性診断 | ペネトレーションテスト | |

|---|---|---|

| 内容 | 組織・企業のセキュリティ管理プログラムの一環として、セキュリティ上の問題点を可視化、対策の優先順位付けをする | 実際のサイバー攻撃に対して、組織・企業が実装している対策の有効性を確認し、問題が悪用された場合にどこまで被害が拡大するか確認・検証する |

| 対象 | ネットワークやインフラ、Webアプリケーション | ネットワークやインフラ、Webアプリケーションに加えて、物理侵入テストを含む場合もあり |

| 目的 | 脆弱性を検知・検出・侵害により発生するリスクの特定・分析 | 不正アクセス、侵害行為が成立するかどうかの確認 |

| 範囲 | 広く網羅的に診断 | 侵入する、侵害行為が成立するポイントを探すことが目的となるため、必ずしも範囲は広くない |

| 期間 | 対象範囲及び仕様により決まるが、ペネトレーションテストよりは短期間 | 実施対象・内容によって脆弱性診断より長い期間を要する場合もある |

| 脆弱性診断 | |

|---|---|

| 内容 | 組織・企業のセキュリティ管理プログラムの一環として、セキュリティ上の問題点を可視化、対策の優先順位付けをする |

| 対象 | ネットワークやインフラ、Webアプリケーション |

| 目的 | 脆弱性を検知・検出・侵害により発生するリスクの特定・分析 |

| 範囲 | 広く網羅的に診断 |

| 期間 | 対象範囲及び仕様によるが、比較的短期 |

| ペネトレーションテスト | |

|---|---|

| 内容 | 実際のサイバー攻撃に対して、組織・企業が実装している対策の有効性を確認し、問題が悪用された場合にどこまで被害が拡大するか確認・検証する |

| 対象 | ネットワークやインフラ、Webアプリケーションに加えて、物理侵入テストを含む場合もある |

| 目的 | 不正アクセス、侵害行為の成立可否を確認 |

| 範囲 | 侵入・侵害行為を成立させるポイントの探知が目的なため範囲はケースによる |

| 期間 | 実施対象・内容によって脆弱性診断より長期の場合もある |

| STEP 01 |

ヒアリング・お打ち合せ・シナリオ作成 PC環境(OS、エンドポイント製品)、ネットワーク環境、重要データの保管状況、ログ取得・モニタリング状況などをうかがいます。テスト内容/範囲、シナリオ、オプションサービス実施の有無を決定します。 (例)ヒアリングシート : ご連絡先・対象PCおよびNW情報など |

|---|---|

| STEP 02 |

事前準備 STEP 01で決定した内容に基づき、事前準備を実施します。 (例)攻撃の準備 : ツール、EXPLOITコード、C&Cサーバなど |

| STEP 03 |

テスト実施 STEP 01で決定した内容に基づき、テストを実施します。 (例)侵入可否の検証 : 権限奪取、認証突破、機密情報奪取など |

| STEP 04 |

テスト結果分析・報告会 テスト結果を分析し、侵入に関するリスクについて報告書を作成します。報告会を開催し、お客様の環境におけるリスクの詳細な説明と対策の提案を行います。 (例)結果 : 侵入試行方法・侵入可否など |

Webアプリケーション・API

脆弱性診断 SQATⓇ for Web

WEBサイトを攻撃するハッカーの手法を用いて、外部から動的に脆弱性を診断することで、不正アクセスの入口となる可能性のある箇所を検出します。診断は最新のセキュリティ情報に基づき実施されますので、開発時の脆弱性初期診断だけでなく、定期的な実施など既存システムの脆弱性対策の確認にも活用することをおすすめしています。

ネットワークへの侵入はシステム構成により企業全体へと影響を及ぼす可能性があり、脆弱性に対する対策は極めて重要です。ファイアウォール等のセキュリティ機器の診断を行うことにより、機器自体の問題やセキュリティパッチ適用漏れを見つけることができます。

業界ベンチマーク+第三者視点のチェックで課題解決を加速します。